雷池WAF与Nginx、宝塔联动部署实战记录

这篇文章主要就是记录雷池与宝塔、Nginx完整的实战过程部署步骤、坑点和一些优化技巧,希望能帮到后来人,可以拿来即用。

0x01 为什么选择雷池 WAF

市面上 WAF 很多,但雷池的社区版给我的第一印象是「开箱即用,界面清晰,规则智能」。

更重要的是,它能与常见的反向代理环境(如 Nginx、宝塔)配合使用,不用改动太多原配置,就能接入完整防护链路。

主要优势:

- 支持 Docker 一键部署;

- 默认集成规则库(SQL 注入、XSS、命令执行、扫描识别等);

- 可在 Web 界面实时查看防护日志;

- 兼容常见的反代架构(Nginx/宝塔/Caddy 等)。

0x02 部署环境准备

安装雷池前请确保你的系统环境符合以下要求:

- 操作系统:Linux

- CPU 指令架构:x86_64, arm64(x86_64 架构必须支持 ssse3,推荐支持 avx2 指令集)

- 软件依赖:Docker 20.10.14 版本以上,Docker Compose 2.0.0 版本以上

- 最低资源需求:1 核 CPU / 1 GB 内存 / 5 GB 磁盘

可以通过以下命令检查环境信息:

uname -m # 查看指令架构

cat /proc/cpuinfo | grep "processor" # 查看 CPU 信息

lscpu | grep ssse3 # 确认是否支持 ssse3

lscpu | grep avx2 # 确认是否支持 avx2

docker version # 查看 Docker 版本

docker compose version # 查看 Docker Compose 版本

free -h # 查看内存信息

df -h # 查看磁盘信息

我的测试环境参考:

| 组件 | 版本 | 说明 |

|---|---|---|

| 系统 | Ubuntu 22.04 | 可替换为 CentOS/Debian |

| Web | Nginx 1.24 | 反向代理主站点 |

| 面板 | 宝塔 Linux 面板 | 管理网站和 SSL 证书 |

| WAF | 雷池 | Docker 容器运行 |

0x03 雷池 WAF 安装步骤

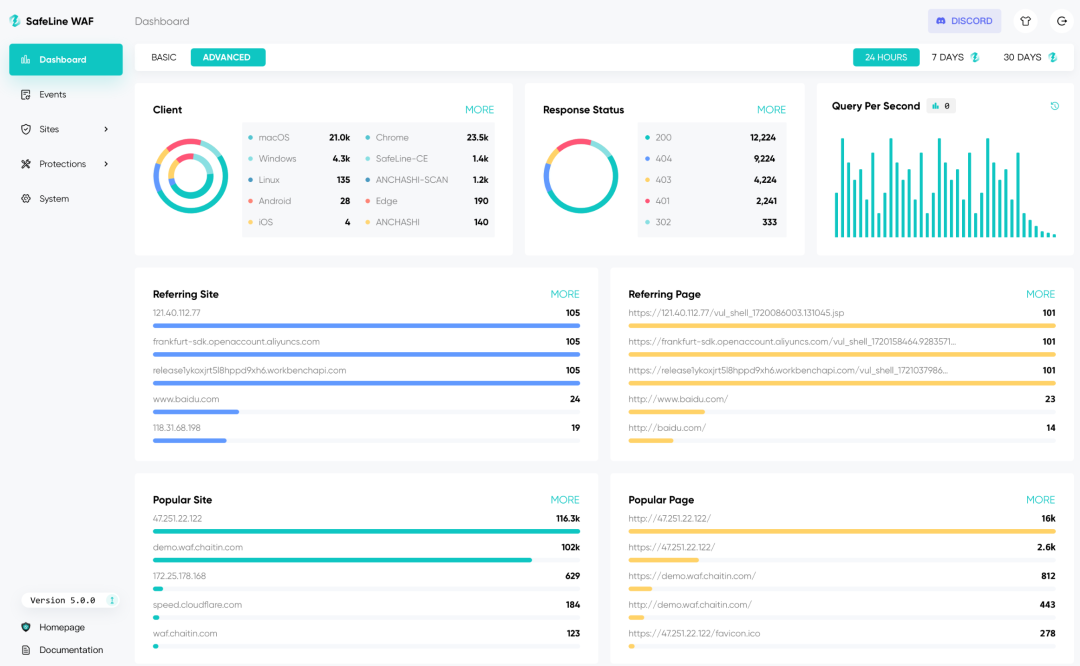

1. 一键部署雷池

使用官方 Docker 脚本一键安装:

curl -fsSL https://waf-ce.chaitin.cn/release/install.sh | bash

安装过程中会提示选择安装目录(默认为 /data/safeline),完成后显示如下信息表示成功:

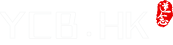

2. 访问控制台

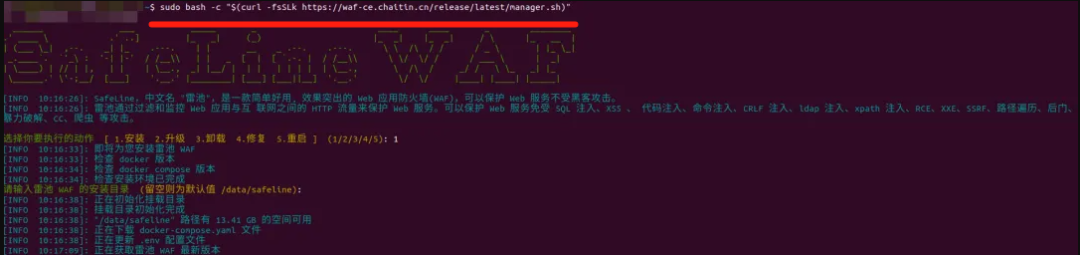

安装完成后,浏览器访问 http://IP:端口(默认为 9443 端口),进入雷池管理界面:

使用安装时生成的账号(默认用户名 admin,密码在终端显示)登录:

0x04 Nginx 与雷池的联动配置

配置反向代理链路:Nginx → 雷池 WAF → 后端应用,使所有请求先经雷池过滤。

Nginx 配置示例

server {

listen 80;

server_name yourdomain.com;

location / {

proxy_pass http://127.0.0.1:8080; # 雷池监听端口

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

}

}

雷池配置

-

1.1.在雷池控制台「网站防护」页面添加防护目标:

- 域名:yourdomain.com

- 后端地址:127.0.0.1:81(宝塔中网站监听的端口)

宝塔面板操作

- 1.1.登录宝塔 → 网站 → 反向代理

- 2.2.新建代理,目标地址填写:

http://127.0.0.1:8080/ - 3.3.开启「启用缓存」与「SSL强制跳转」

- 4.4.在雷池控制台添加域名并指定回源地址(如 127.0.0.1:8888)

注意:宝塔反向代理需在 Nginx 配置中额外添加 proxy_set_header X-Real-IP $remote_addr;以透传真实 IP。

0x05 防护验证与效果观察

部署完成后进行安全测试,结果如下:

| 攻击类型 | 测试结果 | 日志反馈 |

|---|---|---|

SQL 注入(id=1' or '1'='1) |

拦截成功 | 记录在“策略防护日志”中 |

XSS(<script>alert(1)</script>) |

拦截成功 | 显示命中规则编号 |

| CC 攻击(并发 100/s) | 自动限速 | 状态码 403,友好提示 |

| 扫描探测 | 拦截并封禁 IP | 日志显示 BOT 标识 |

拦截页面示例:

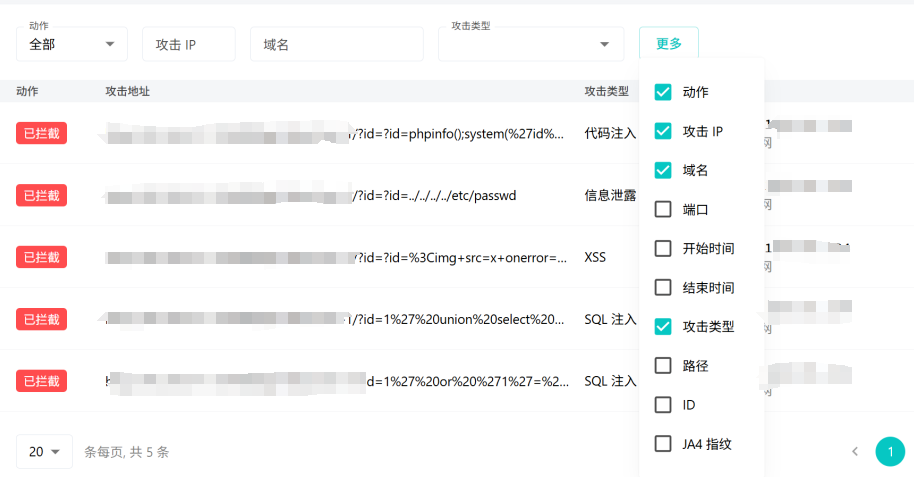

雷池控制台可实时查看拦截记录、攻击类型、来源 IP 等详细信息:

统计报表界面直观展示防护效果:

相比手工分析 Nginx 日志,雷池的图形化界面极大提升效率。

0x06 总结

雷池 WAF 部署简单,通过反代配置即可为网站添加防护层。实测接入后扫描流量减少约 70%,CPU 异常问题消失。雷池还支持自定义规则、黑白名单、CC 防护、BOT 识别等功能,扩展性强。

推荐场景:宝塔或 Nginx 环境下的网站防护,半小时部署换来长期安全提升。

项目地址

欢迎使用 Star 支持,问题反馈可加官方交流群探讨。